©Aqua Security

Neues Open-Source-Tool kombiniert die dynamische Analyse von Linux-Malware von Tracee mit Wireshark. Die Lösung bietet SOC- und Incident-Response-Teams eine beispiellose Überwachung der Sicherheit und Untersuchung von Bedrohungen.

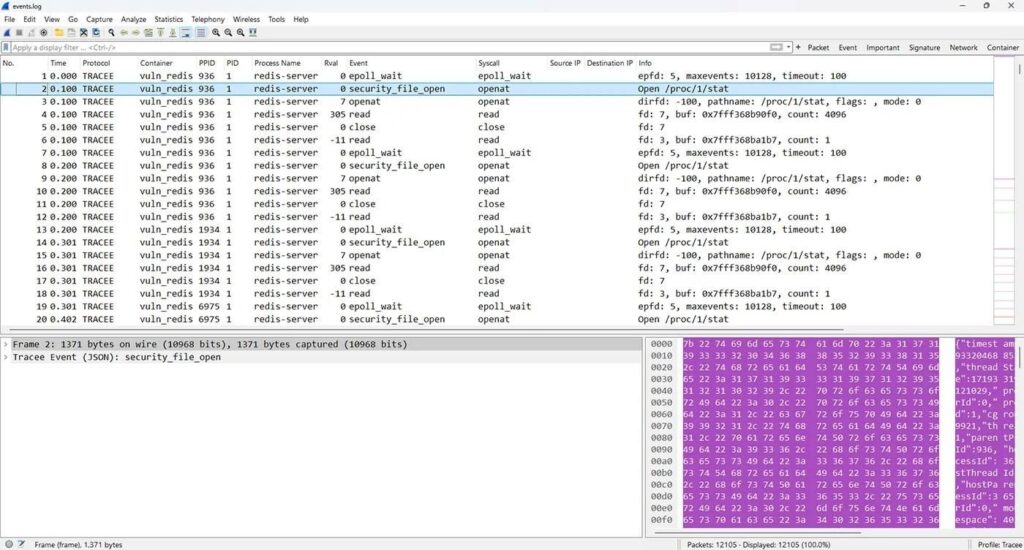

Aqua Security, der Pionier im Bereich Cloud Native Security, stellt Traceeshark vor, ein innovatives Plug-in für Wireshark, das Sicherheitsexperten eine schnelle Untersuchung von Sicherheitsvorfällen ermöglicht. Traceeshark erweitert die Fähigkeiten von Aqua Tracee, einem Open-Source-Laufzeit-Sicherheits- und Forensik-Tool für Linux, und ermöglicht Anwendern die Analyse von Ereignissen auf Kernel-Ebene und die Erkennung von Verhaltensmustern neben dem Netzwerkverkehr, was eine nahtlose und interaktive Analyseerfahrung ermöglicht. Aqua Tracee ist bekannt für seine robusten Laufzeitsicherheits- und Forensikfunktionen, die die eBPF-Technologie nutzen, um Systeme und Anwendungen zur Laufzeit zu verfolgen und verdächtige Verhaltensweisen zu erkennen.

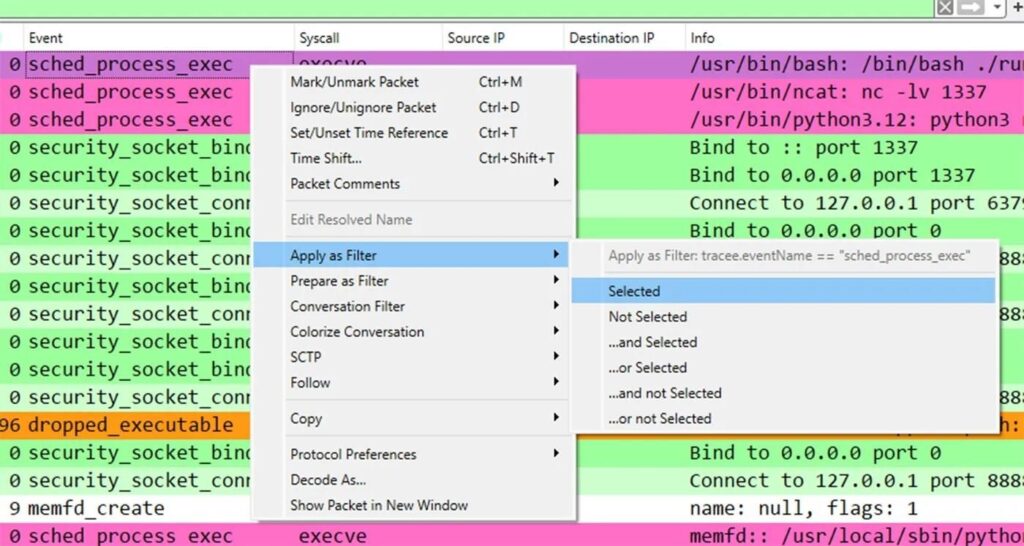

Die Analyse der riesigen, von Tracee erzeugten Datenmengen ist jedoch traditionell ein manueller und arbeitsintensiver Prozess. Traceeshark revolutioniert diesen Prozess durch die Integration mit Wireshark, dem führenden Netzwerkprotokoll-Analysator, und die Nutzung seiner fortschrittlichen Untersuchungs- und Filterfunktionen.

Mit Traceeshark können Benutzer nun visuell und interaktiv die Systemaktivität zusammen mit den Ereignissen des Netzwerkverkehrs analysieren, was einen noch nie dagewesenen Einblick in die System- und Netzwerkaktivitäten ermöglicht. Traceeshark vereinfacht komplexe Sicherheitsuntersuchungen, indem es die Systemereignisdaten von Tracee mit der Analyse von Netzwerkpaketen mit vollständigem Kontext des Containers und des Prozesses zusammenführt.

Zu den wichtigsten Funktionen von Traceeshark gehören:

- Einheitliche Analyse: Benutzer können Ereignisse Seite an Seite mit Netzwerkpaketen anzeigen und filtern.

- Erweiterter Kontext: Analysieren von Systemereignissen neben Netzwerkpaketen mit umfangreichen Kontextinformationen zu Systemprozessen und Containern, die tiefere Korrelationen und Einblicke ermöglichen.

- Live-Erfassung: Live-Erfassungen von Tracee-Ereignissen und direktes Streamen in Wireshark, entweder lokal oder remote über SSH.

- Anpassbare Filter: Nutzung der fortschrittlichen Filterfunktionen von Wireshark, um sich auf Ereignisse von Interesse zu konzentrieren, mit Schnellfiltern für allgemeine Analyseaufgaben.

„Traceeshark eröffnet eine völlig neue Welt von Möglichkeiten für die dynamische Analyse von Linux-Malware, Forensik, Kernel-Hacking und mehr“, sagt Idan Revivo, VP Cyber Security Research von Aqua Security. „Wir freuen uns, Sicherheitspraktikern und Entwicklern dieses neue Tool als Teil unseres kontinuierlichen Engagements für Open-Source-Innovationen und die Zusammenarbeit mit der Community zur Verfügung zu stellen. Indem wir leistungsstarke und zugängliche Tools wie Traceeshark bereitstellen, können wir die Sicherheitsbranche weiter verbessern.“

Traceeshark ist die jüngste Ergänzung in Aquas florierender Open-Source-Community. Aqua hat mit Zehntausenden von Nutzern und über 40.000 GitHub-Sternen eine der weltweit größten Open-Source-Gemeinschaften für Cloud-Native-Security aufgebaut. Dazu gehört auch das weithin geschätzte Trivy, ein Open-Source-Schwachstellen- und Risiko-Scanner.

*******

Weitere Informationen über Traceeshark finden sich auf GitHub und https://www.aquasec.com/.

Ein detaillierter Blog beschreibt die Nutzung von Traceeshark: https://www.aquasec.com/blog/go-deeper-linux-runtime-visibility-meets-wireshark/.

Einen Link zur Github-Seite von Aqua Tracee finden Sie hier: https://github.com/aquasecurity/tracee.

Disclaimer:

„Für den oben stehenden Beitrag sowie für das angezeigte Bild- und Tonmaterial ist allein der jeweils angegebene Nutzer verantwortlich. Eine inhaltliche Kontrolle des Beitrags seitens der Seitenbetreiberin erfolgt weder vor noch nach der Veröffentlichung. Die Seitenbetreiberin macht sich den Inhalt insbesondere nicht zu eigen.“